Cục Điều tra Liên bang Hoa Kỳ (FBI) đã phát đi cảnh báo khẩn cấp về sự bùng nổ của mã độc BADBOX 2.0, đang lây lan nhanh chóng qua hàng triệu thiết bị điện tử dân dụng có kết nối internet. Loại mã độc này, thường được cài đặt sẵn trên các thiết bị streaming và thiết bị IoT giá rẻ, có khả năng đánh cắp dữ liệu cá nhân và tạo ra cửa hậu (backdoor) để truy cập trái phép vào thiết bị. Điều đáng lo ngại là BADBOX 2.0 cực kỳ khó gỡ bỏ, đặt ra thách thức lớn về an ninh mạng cho người dùng phổ thông.

Botnet BADBOX 2.0 Đã Trở Lại Với Quy Mô Khổng Lồ

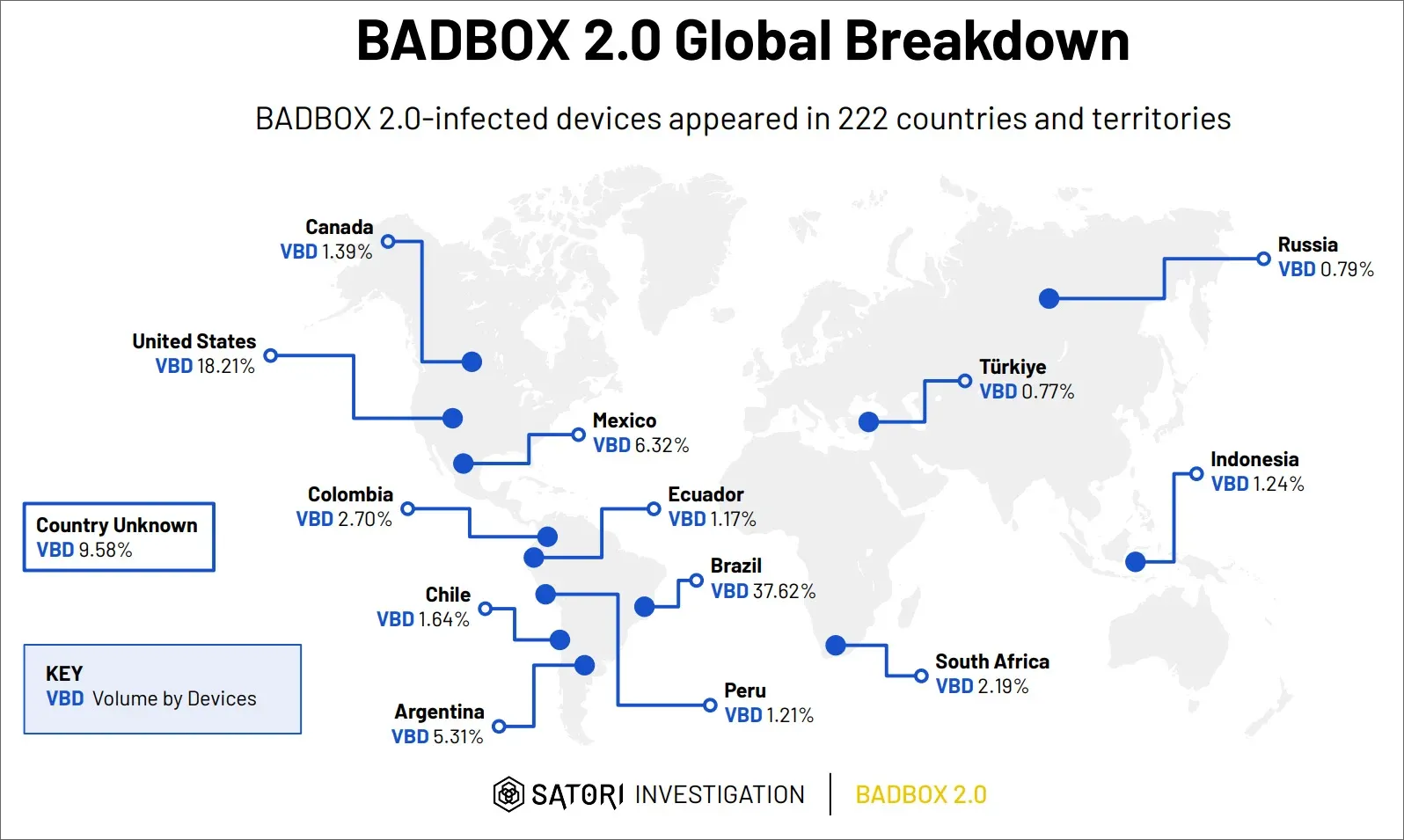

BADBOX 2.0 là phiên bản nâng cấp của mã độc BADBOX gốc, được phát hiện lần đầu vào năm 2023. Mặc dù từng bị cơ quan an ninh mạng Đức làm gián đoạn một phần bằng cách “đánh chìm” hệ thống liên lạc giữa các thiết bị bị nhiễm, nhưng mã độc này chưa bao giờ bị loại bỏ hoàn toàn. Giờ đây, BADBOX 2.0 đã xây dựng một mạng botnet khổng lồ, bao gồm hơn một triệu thiết bị, từ TV thông minh, các thiết bị IoT khác, hộp stream, máy chiếu, máy tính bảng và nhiều hơn nữa.

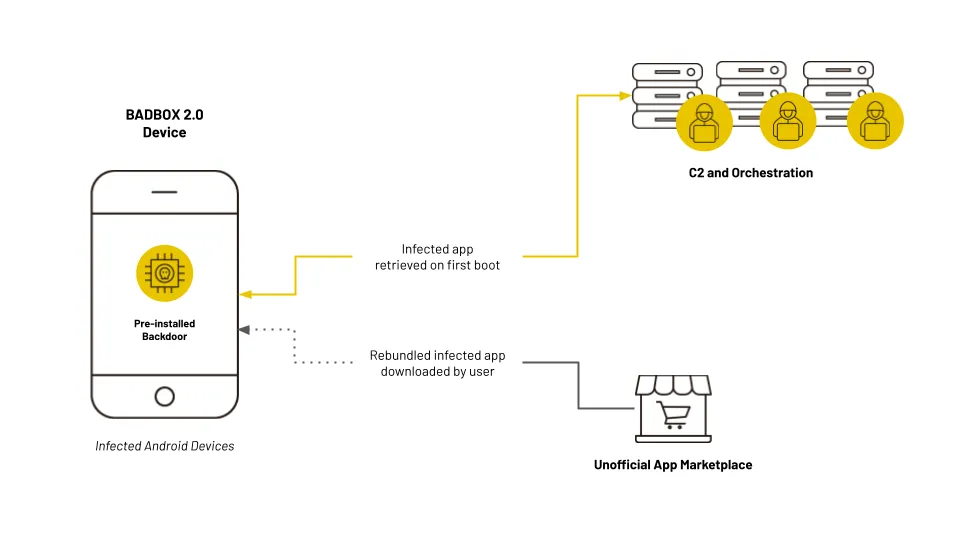

Sơ đồ phân phối mã độc BADBOX 2.0 thể hiện sự lây lan toàn cầu trên các thiết bị kết nối internet.

Sơ đồ phân phối mã độc BADBOX 2.0 thể hiện sự lây lan toàn cầu trên các thiết bị kết nối internet.

Thông báo dịch vụ công cộng của FBI về BADBOX 2.0 tiết lộ rằng hầu hết các thiết bị đã bị nhiễm mã độc ngay tại thời điểm bán, với phần lớn nguồn gốc từ Trung Quốc. Các tin tặc có thể cài đặt phần mềm độc hại vào sản phẩm trước khi người dùng mua hoặc lây nhiễm thiết bị khi nó tải xuống các ứng dụng cần thiết có chứa cửa hậu, thường là trong quá trình thiết lập ban đầu.

Một khi bạn kết nối một thiết bị bị nhiễm vào mạng của mình, nó có thể “gọi về nhà” đến mạng điều khiển, từ đó kích hoạt mã độc BADBOX 2.0. Sau khi được kích hoạt, thiết bị của bạn sẽ trở thành một phần của botnet BADBOX 2.0 và có thể có rất ít dấu hiệu cho thấy có một thiết bị bị nhiễm trong nhà bạn.

Quy trình lây nhiễm của mã độc BADBOX 2.0, từ thiết bị mới mua đến khi trở thành một phần của mạng botnet.

Quy trình lây nhiễm của mã độc BADBOX 2.0, từ thiết bị mới mua đến khi trở thành một phần của mạng botnet.

Tuy nhiên, không chỉ các thiết bị cài đặt sẵn mới chứa mã độc BADBOX 2.0. Nếu như BADBOX phiên bản gốc chủ yếu dựa vào phương pháp này, thì BADBOX 2.0 đã được phát hiện sử dụng các lượt tải xuống ngẫu nhiên (drive-by downloads) để lây nhiễm các thiết bị khác. Tương tự, mã độc này cũng đã được tích hợp vào các ứng dụng có sẵn để tải xuống trên các chợ ứng dụng Android của bên thứ ba. Đây chính là lý do tại sao việc cài đặt ứng dụng Android từ nguồn không chính thức (sideloading) lại tiềm ẩn nhiều nguy hiểm đến vậy.

BADBOX 2.0 Gây Ra Những Hậu Quả Gì?

Theo Human Security, nhóm nghiên cứu bảo mật đã phát hiện ra BADBOX 2.0 đầu tiên, phiên bản mã độc đã tiến hóa này có khả năng thực hiện một loạt các cuộc tấn công nguy hiểm và tinh vi:

- Gian lận quảng cáo lập trình (Programmatic Ad Fraud): Tạo ra các lượt xem và nhấp chuột giả mạo trên quảng cáo, làm thất thoát ngân sách của các nhà quảng cáo.

- Gian lận nhấp chuột (Click Fraud): Tương tự như gian lận quảng cáo, nhưng tập trung vào việc tạo ra các nhấp chuột giả mạo để lừa đảo hệ thống quảng cáo.

- Dịch vụ proxy dân cư (Residential Proxy Services): Về cơ bản, mã độc này bán quyền truy cập vào thiết bị có kết nối internet của bạn, sau đó có thể được sử dụng cho các cuộc tấn công khác như:

- Chiếm đoạt tài khoản (Account Takeover – ATO): Truy cập trái phép vào các tài khoản trực tuyến của người dùng.

- Tạo tài khoản giả mạo: Sử dụng địa chỉ IP của bạn để tạo ra các tài khoản giả mạo trên các nền tảng khác nhau.

- Tấn công từ chối dịch vụ (DDoS): Biến thiết bị của bạn thành một phần của mạng botnet để thực hiện các cuộc tấn công DDoS vào các máy chủ hoặc dịch vụ mục tiêu.

- Phân phối phần mềm độc hại: Sử dụng thiết bị bị nhiễm để phát tán các loại mã độc khác.

- Đánh cắp mã OTP (One-Time Password): Can thiệp vào quá trình xác thực hai yếu tố để đánh cắp mã OTP.

Điều đáng lo ngại nhất về BADBOX 2.0 là tất cả các hoạt động này diễn ra mà không hề thông báo cho bạn. Đây không phải là loại mã độc gây ra các dấu hiệu rõ ràng; nó muốn hoạt động âm thầm càng lâu càng tốt để tối đa hóa cơ hội khai thác thiết bị và dữ liệu của bạn.

Cách Kiểm Tra Thiết Bị Có Nhiễm BADBOX 2.0 Hay Không

Trước hết, nếu bạn chưa mua một hộp stream hoặc thiết bị công nghệ kết nối internet giá rẻ không rõ nguồn gốc từ Trung Quốc, khả năng cao là bạn an toàn. Tuy nhiên, hãy kiểm tra xem bạn có sở hữu bất kỳ thiết bị nào nằm trong danh sách các model bị nhiễm dưới đây mà Human Security đã công bố:

| Mẫu Thiết Bị | Mẫu Thiết Bị | Mẫu Thiết Bị | Mẫu Thiết Bị |

|---|---|---|---|

| TV98 | X96Q_Max_P | Q96L2 | X96Q2 |

| X96mini | S168 | ums512_1h10_Natv | X96_S400 |

| X96mini_RP | TX3mini | HY-001 | MX10PRO |

| X96mini_Plus1 | LongTV_GN7501E | Xtv77 | NETBOX_B68 |

| X96Q_PR01 | AV-M9 | ADT-3 | OCBN |

| X96MATE_PLUS | KM1 | X96Q_PRO | Projector_T6P |

| X96QPRO-TM | sp7731e_1h10_native | M8SPROW | TV008 |

| X96Mini_5G | Q96MAX | Orbsmart_TR43 | Z6 |

| TVBOX | Smart | KM9PRO | A15 |

| Transpeed | KM7 | iSinbox | I96 |

| SMART_TV | Fujicom-SmartTV | MXQ9PRO | MBOX |

| X96Q | isinbox | Mbox | R11 |

| GameBox | KM6 | X96Max_Plus2 | TV007 |

| Q9 Stick | SP7731E | H6 | X88 |

| X98K | TXCZ |

Tiếp theo, hãy tiến hành rà soát tất cả các thiết bị kết nối internet của bạn, bất kể nguồn gốc của chúng. Kiểm tra các chợ ứng dụng đáng ngờ mà bạn không nhớ đã cài đặt, các cài đặt đã bị thay đổi, và bất kỳ thay đổi nào khác trên thiết bị mà bạn không nhớ đã thực hiện.

Gỡ Bỏ BADBOX 2.0 Khó Khăn Như Thế Nào?

Thật không may, việc loại bỏ BADBOX 2.0 khỏi hầu hết các thiết bị là một quá trình cực kỳ khó khăn, bởi vì nó thường yêu cầu phải flash một firmware mới, sạch sẽ. Đối với nhiều hộp stream và thiết bị IoT giá rẻ, một bản cập nhật firmware riêng biệt có thể không có sẵn. Điều này có nghĩa là bạn sẽ phải chấp nhận tổn thất và loại bỏ thiết bị đó để bảo vệ mạng lưới và dữ liệu cá nhân của mình khỏi nguy cơ lây nhiễm.

BADBOX 2.0 là lời nhắc nhở nghiêm túc về những rủi ro khi sử dụng các thiết bị công nghệ giá rẻ không rõ nguồn gốc. Việc ưu tiên bảo mật và mua sắm từ các thương hiệu uy tín là chìa khóa để bảo vệ không gian mạng gia đình bạn. Hãy luôn cảnh giác và chia sẻ thông tin này để nâng cao nhận thức trong cộng đồng!